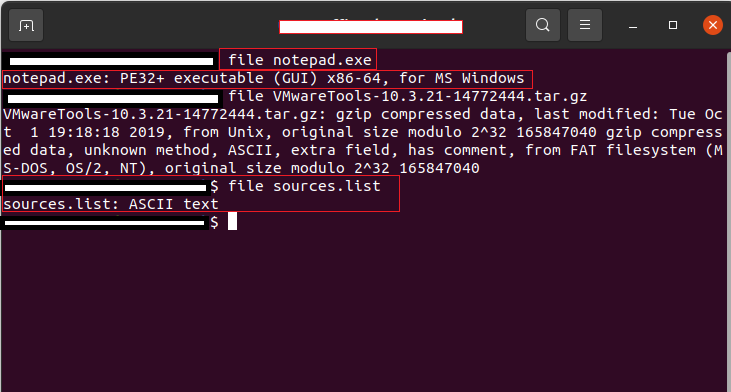

분석을 하기 전에 먼저 파일 종류를 파악해야합니다.

익숙한 파일의 경우 헥사 파일 뷰어로 열어보면 바로 어떤 파일 포맷인지 알 수 있습니다.

* 파일 종류

file

리눅스, 맥에 포함되어 있습니다.

다음 프로그램은 chatGPT 에서 추천해준 내용입니다.

. TrID

https://mark0.net/soft-trid-e.html

Marco Pontello's Home - Software - TrID

Questa pagina in italiano (Last updated: 01/12/24) TrID - File Identifier TrID is an utility designed to identify file types from their binary signatures. While there are similar utilities with hard coded logic, TrID has no fixed rules. Instead, it's

mark0.net

TrID는 다양한 파일 형식을 식별하는 도구로, 파일의 구조와 내부 시그니처를 기반으로 파일 형식을 감지합니다. TrID는 여러 파일 형식에 대한 정의 파일을 다운로드하여 업데이트할 수 있으며, 잘 알려지지 않은 파일 포맷도 감지할 수 있습니다.

. DROID (Digital Record Object Identification)

https://digital-preservation.github.io/droid/

DROID

DROID is a software tool developed by The National Archives to perform automated batch identification of file formats. Developed by its Digital Preservation Department as part of its broader digital preservation activities, DROID is designed to meet the fu

digital-preservation.github.io

설명: DROID는 파일의 유형을 식별하는 무료 소프트웨어로, 파일 포맷의 시그니처를 바탕으로 파일 형식을 감지하고 기록할 수 있습니다. 주로 디지털 포렌식과 보존 작업에서 사용됩니다.

링크: DROID 공식 웹사이트

. Hex Fiend

설명: Hex Fiend는 파일의 헥사 덤프를 분석하고, 다양한 포맷을 식별하는 데 유용한 도구입니다. 주로 macOS에서 사용되지만, Windows 버전도 사용할 수 있습니다.

https://github.com/HexFiend/HexFiend

GitHub - HexFiend/HexFiend: A fast and clever hex editor for macOS

A fast and clever hex editor for macOS. Contribute to HexFiend/HexFiend development by creating an account on GitHub.

github.com

* PE 파일

윈도우 실행파일인 PE 파일 종류를 파악하는 도구는 PEiD와 DIE가 유명합니다.

윈도우 악성코드가 대부분이고 상당수 파일이 PE 파일이라 PE 파일 분류 프로그램을 제일 많이 사용할 겁니다.

https://xcoolcat7.tistory.com/91242

PE 파일 분류 ... PEiD, Exeinfo PE, Detect It Easy

파일을 분석하기 위해서는 파일 종류부터 파악해야 합니다.윈도우 실행 파일 (Portable Executable) 종류도 다양합니다. PE 파일 종류에 따라 분석 방법이 달라질 수도 있어 PE 파일 종류를 파악하는게

xcoolcat7.tistory.com

'Reverse Engineering > 악성코드 분석 방법' 카테고리의 다른 글

| IDA 디컴파일러에서 Decompilation failure 될 때 (0) | 2015.02.26 |

|---|---|

| 키로거 분석 (0) | 2009.07.28 |

| 정적분석과 동적분석 (2) | 2007.08.21 |