최근 USB 플래쉬 같은 외장형 드라이브로 전파되는 악성코드 (흔히 autorun 웜)가 점점 진화하고 있습니다.

예전에는 autorun.inf 에 실행될 파일을 지정하는 형태였죠.

V3 진단명 기준 Win-Trojan/IRCBot.71680.B (VS08081300380-000001)을 보던 중 USB 플래쉬 메모리로도 전파되더군요.

USB 플래쉬 메모리에 다음 파일을 생성합니다.

- autorun.ini :

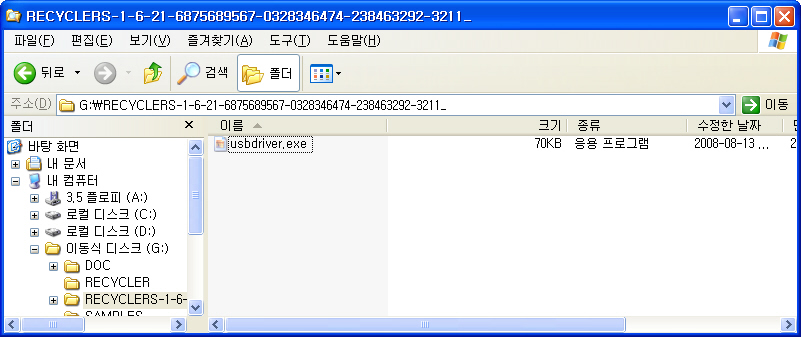

RECYCLERS-1-6-21-6875689567-0328346474-238463292-3211 폴더

- Desktop.ini : 폴더 설정

- usbdriver.exe : 악성코드

autorun.inf 는 다음 내용으로 구성되어 있습니다.

[autorun]

open=RECYCLERS-1-6-21-6875689567-0328346474-238463292-3211\usbdriver.exe

icon=%SystemRoot%\system32\SHELL32.dll,4

action=Open folder to view files

shell\open=Open

shell\open\command=RECYCLERS-1-6-21-6875689567-0328346474-238463292-3211\usbdriver.exe

shell\open\default=1

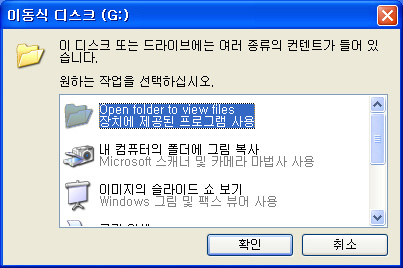

autorun.inf 의 영향으로 USB 드라이브를 꽂으면 다음 메뉴가 새로 생깁니다.

'Open folder to view files - 장치에 제공된 프로그램 사용'

다행히 확인을 눌러줘도 버그인지 실행되지 않습니다.

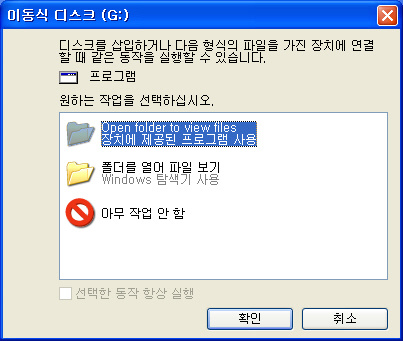

그런 Desktop.ini 는 무엇일까요 ?

Desktop.ini 파일은 CLSID 값을 가지고 있습니다.

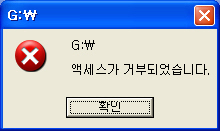

이 desktop.ini 파일 때문에 탐색기에서는 이 폴더를 [휴지통] 폴더로 생각하고 보여주지 않습니다 !

(옵션에서 숨김 파일이나 시스템 파일도 보이게 했습니다.)

즉, 탐색기만 사용하는 일반적인 사용자는 감염된 시스템에서는 악성코드를 찾아 삭제하기가 상당히 어렵습니다.

단, NexusFile (http://www.xiles.net/) 같은 쉘 프로그램을 사용하면 파일 확인 가능합니다.

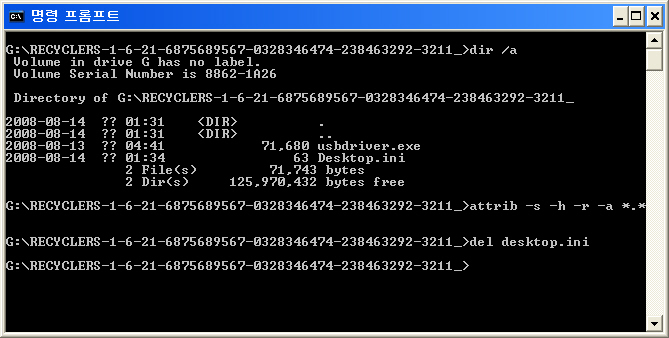

쉘 프로그램이 없다면 명령 프롬프트에서 다음과 같이 desktop.ini 를 삭제해줘야 파일이 보입니다.

desktop.ini 가 삭제되면 일반 폴더로 바뀌면서 탐색기에서 파일을 찾을 수 있습니다.

불필요한 파일을 삭제하면 됩니다.

(물론 명령 프롬프트에서 attrib.exe 로 파일 속성을 모두 해제 후 del *.* 로 모든 파일을 삭제해도됩니다.)

'보안위협 (악성코드) > 악성코드 소식' 카테고리의 다른 글

| XML 파싱 취약점 (0) | 2008.12.15 |

|---|---|

| 악성코드는 우주 여행 중 ?! (0) | 2008.08.29 |

| [허위보안제품] WinSpywareProtect (0) | 2008.07.24 |

| 네이버 접속 장애 (0) | 2008.07.22 |

| 네이트온 쪽지로 퍼진 악성코드 - 나티스(Natice) (0) | 2008.07.07 |