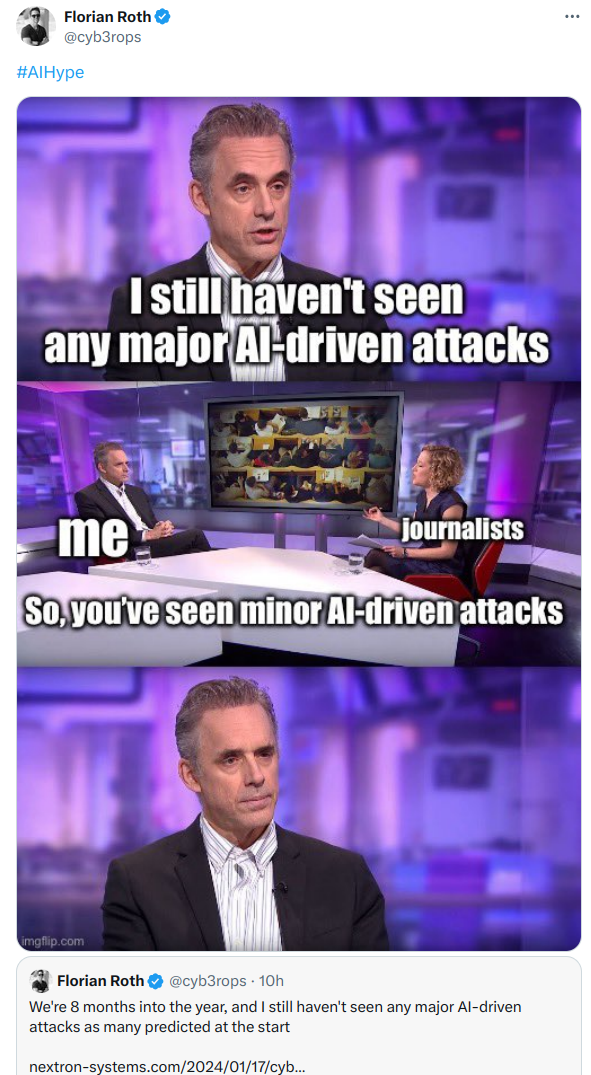

인공지능이 발전하면서 인공지능을 이용한 사이버공격을 우려하고 있습니다. . 보안 전문가 56% ‘AI 기반 위협 우려’ (GTT Korea, 2024.08.16)https://www.gttkorea.com/news/articleView.html?idxno=12799 보안 전문가 56% ‘AI 기반 위협 우려’보안 전문가의 56%가 AI 기반 위협에 대해 우려하고 있으며, 걱정하지 않는 비율은 단 6%에 불과한 것으로 나타났다.이는 기술 인력 개발 기업인 플루럴사이트(Pluralsight)가 200명 이상의 기술자들을www.gttkorea.com 우려 된다와 현재 공격에 이용된다는 또 다른 문제이죠. 여기서 'AI 기반 위협'은 범위를 고민해봐야 합니다.분명 공격자들은 인공 지능을 이용한 '보조' 역할은..