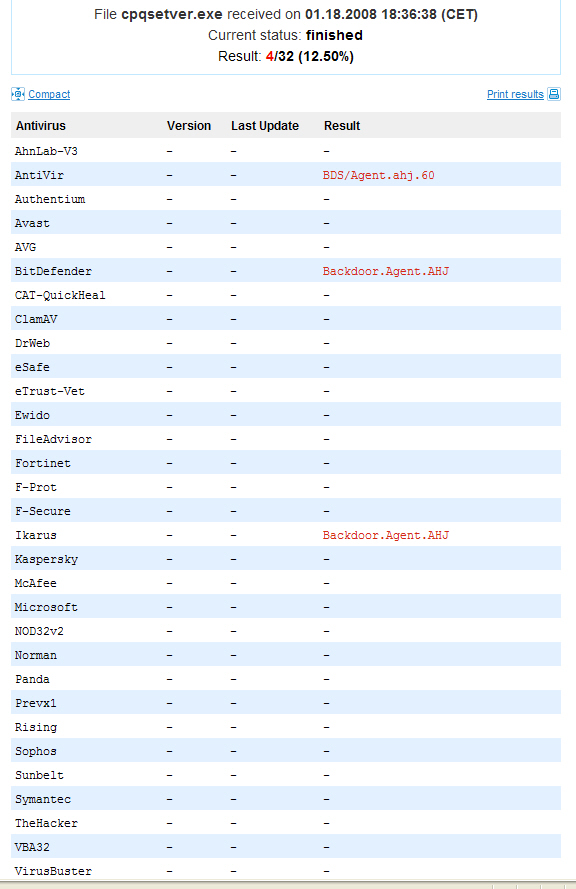

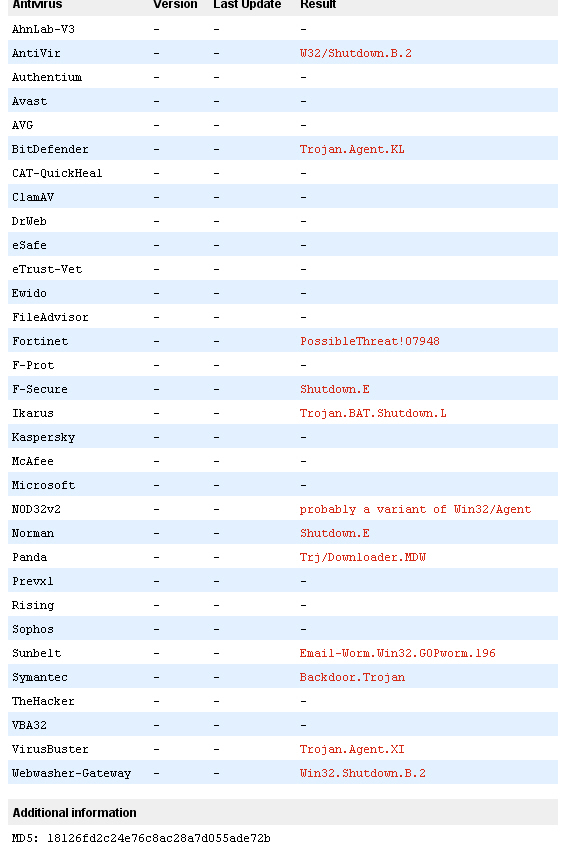

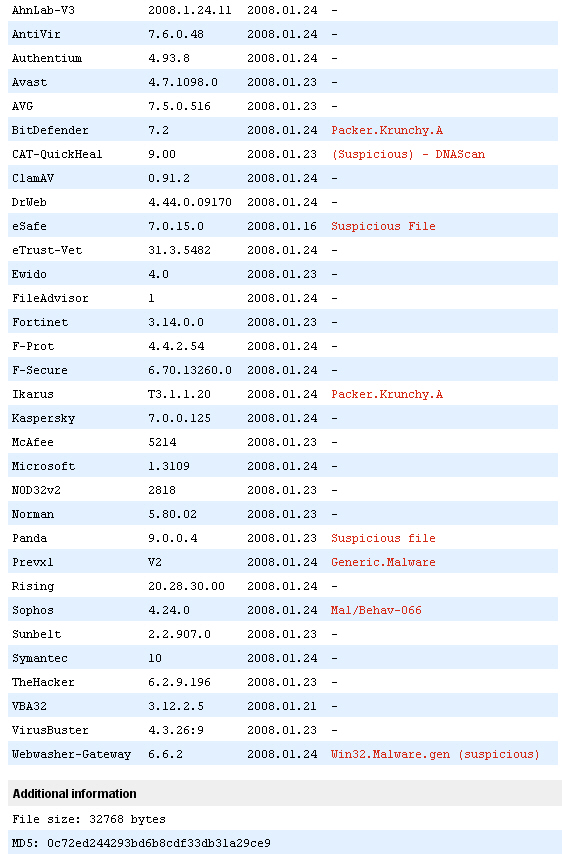

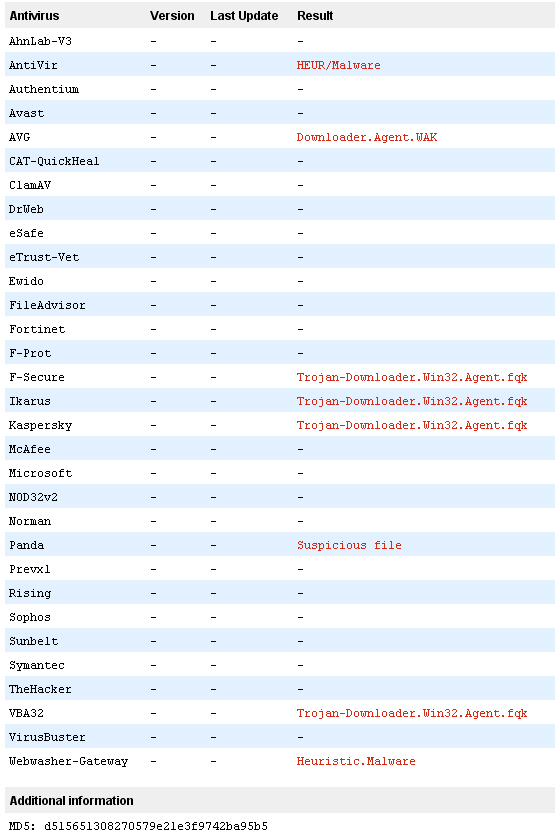

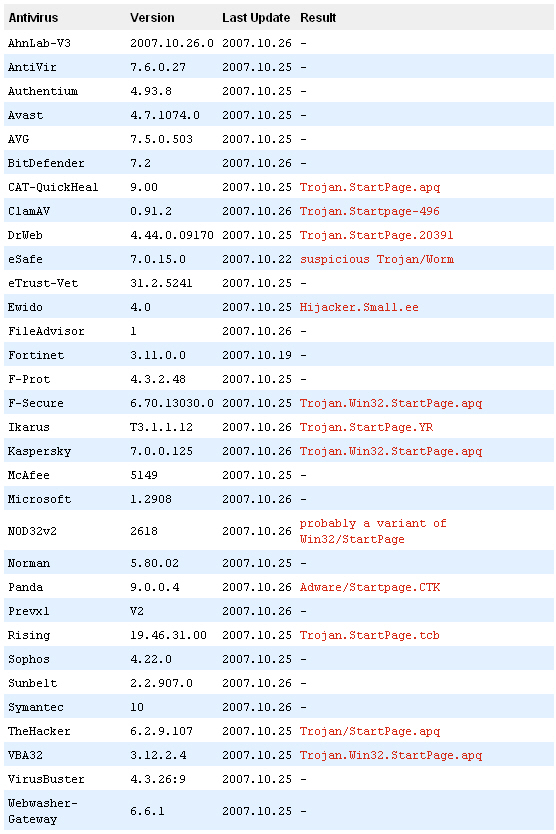

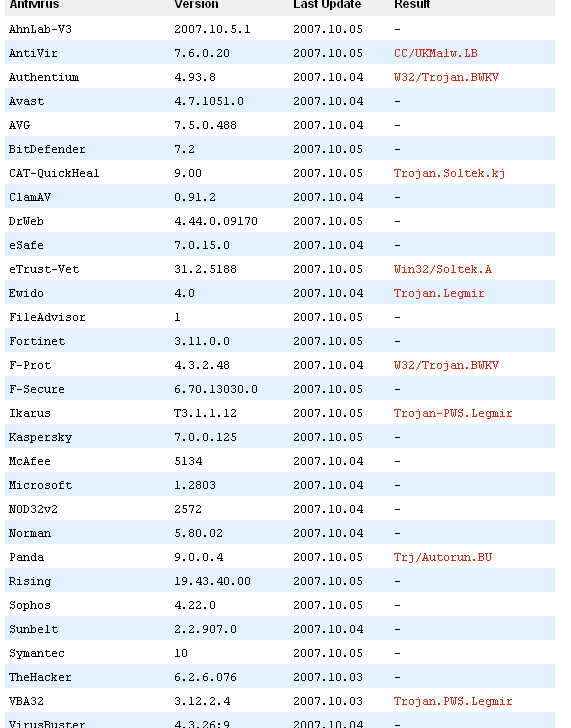

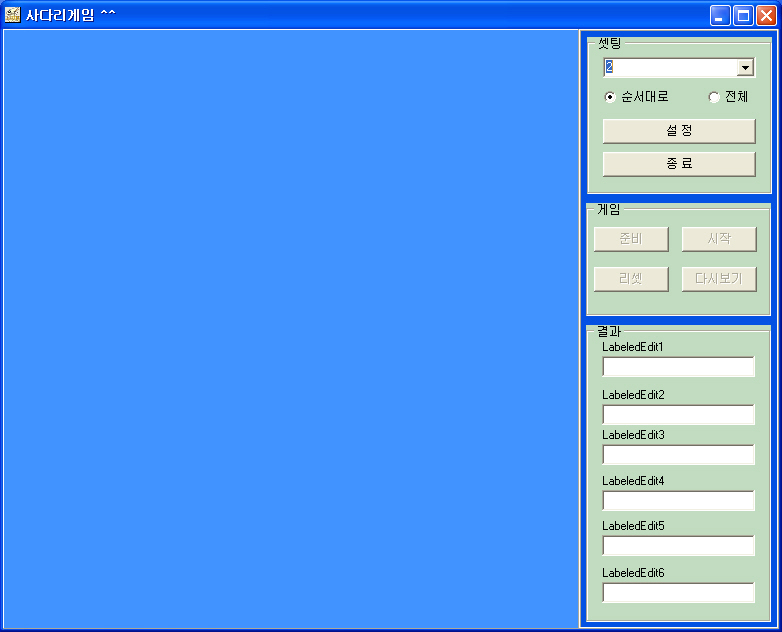

요즘 고전게임하는데 한참 빠져있죠. - 정확하게는 고전게임 정리.. 지금 1992년 게임 정리 중입니다. 오래된 게임부터 하나씩 하고 있죠. 오늘 플레이한 게임은 세가 엔터프라이즈 (Sega Enterprises Inc.)의 1984년 작 Zaxxon 입니다. 어느 정도 나이가 있는 컴퓨터 사용자라면 해봤을 가능성이 높은 게임이죠. 좌우 뿐 아니라 높낮이가 있는 당시에는 혁신적인(?) 슈팅 게임입니다. 파일을 정리하다보니 실행 파일이 총 3개 나오더군요. (저도 다른 사람이 정리한걸 다시 정리하는거라...) 167ba69413c3312311d916b26b0c3f77 *zaxxon.com bd4908612f628879b513ab2c291fa375 *zaxxon.nosound.1984.com 26facda4..