728x90

반응형

2007년 3월 29일 McAfee 와 Trend 에서 새로운 변조된 ANI 파일을 이용한 취약점 공격이 알려진다.

* V3 진단명 : Win-Trojan/Exploit-ANI.B (2007.03.31.00 이후 엔진)

* 기능 : 변조된 ANI 파일을 이용해 취약한 시스템에서 자동으로 파일을 다운로드

물론 다른 악의적인 일도 가능함

[보안패치]

2007년 4월 4일(수)에 MS07-017 보안패치가 나왔다.

http://www.microsoft.com/technet/security/Bulletin/MS07-017.mspx

[관련자료]

- MS 윈도 신규 제로데이 취약점 발견

http://www.moneytoday.co.kr/view/mtview.php?type=1&no=2007033013270958901

- MS 보안취약점 이용 '제로데이 공격' 주의보

http://www.inews24.com/php/news_view.php?g_serial=255041&g_menu=020200

http://www.avertlabs.com/research/blog/?p=237

http://blogs.technet.com/msrc/archive/2007/03/29/microsoft-security-advisory-935423-posted.aspx

http://research.eeye.com/html/alerts/zeroday/20070328.html

- Microsoft Security Advisory (935423)

Vulnerability in Windows Animated Cursor Handling

http://www.microsoft.com/technet/security/advisory/935423.mspx

[파일구조]

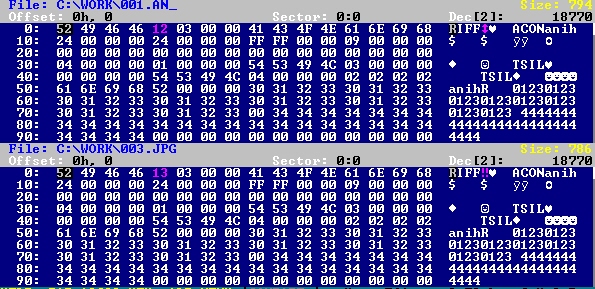

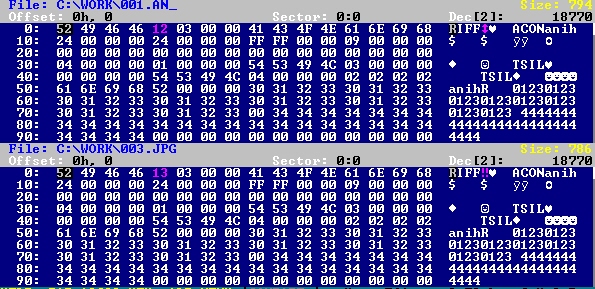

ANI 파일은 RIFF 로 시작한다.

초기에 발견된 ANI 파일의 앞부분은 대체로 다음과 같았다.

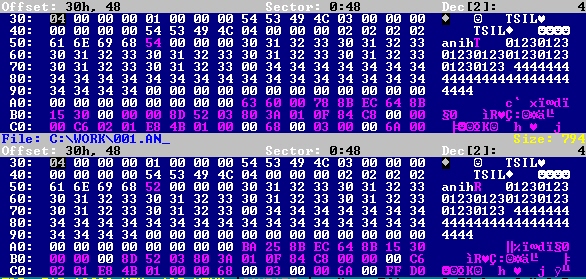

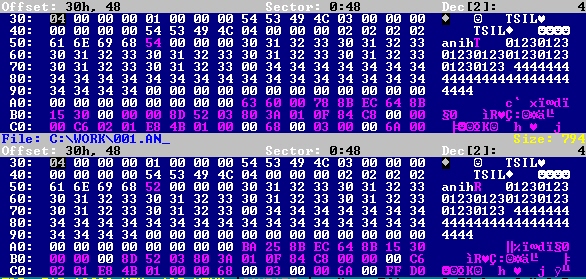

하지만, 이후 발견되는 변형은 또 틀려졌다.

앞부분이 거의 동일하고 파일을 다운로드하는 주소만 달라 가볍게 공통 진단값으로 추가했는데 밤에 접수된 샘플은 오프셋 위치가 조금씩 달라져있었다. 이들 샘플은 상당수 기존 백신에서도 진단되지 않았고 아마도 진단을 회피하기 변형한 것으로 보인다.

이들 변형 때문에 변형들도 진단되게 진단방법을 수정했다.

* V3 진단명 : Win-Trojan/Exploit-ANI.B (2007.03.31.00 이후 엔진)

* 기능 : 변조된 ANI 파일을 이용해 취약한 시스템에서 자동으로 파일을 다운로드

물론 다른 악의적인 일도 가능함

[보안패치]

2007년 4월 4일(수)에 MS07-017 보안패치가 나왔다.

http://www.microsoft.com/technet/security/Bulletin/MS07-017.mspx

[관련자료]

- MS 윈도 신규 제로데이 취약점 발견

http://www.moneytoday.co.kr/view/mtview.php?type=1&no=2007033013270958901

- MS 보안취약점 이용 '제로데이 공격' 주의보

http://www.inews24.com/php/news_view.php?g_serial=255041&g_menu=020200

http://www.avertlabs.com/research/blog/?p=237

http://blogs.technet.com/msrc/archive/2007/03/29/microsoft-security-advisory-935423-posted.aspx

http://research.eeye.com/html/alerts/zeroday/20070328.html

- Microsoft Security Advisory (935423)

Vulnerability in Windows Animated Cursor Handling

http://www.microsoft.com/technet/security/advisory/935423.mspx

[파일구조]

ANI 파일은 RIFF 로 시작한다.

초기에 발견된 ANI 파일의 앞부분은 대체로 다음과 같았다.

하지만, 이후 발견되는 변형은 또 틀려졌다.

초기 변조된 ANI 파일

앞부분이 거의 동일하고 파일을 다운로드하는 주소만 달라 가볍게 공통 진단값으로 추가했는데 밤에 접수된 샘플은 오프셋 위치가 조금씩 달라져있었다. 이들 샘플은 상당수 기존 백신에서도 진단되지 않았고 아마도 진단을 회피하기 변형한 것으로 보인다.

초기 버전과 변형의 차이

이들 변형 때문에 변형들도 진단되게 진단방법을 수정했다.

728x90

반응형

'보안위협 (악성코드) > 악성코드 소식' 카테고리의 다른 글

| 236 MB 엽기 샘플 (0) | 2007.04.27 |

|---|---|

| 새로운 Win-Trojan/Exploit-ANI.B (0) | 2007.04.24 |

| 로그온 후 다시 로그오프되는 문제 - exe.exe (다운로더) (0) | 2007.03.29 |

| Dellboy 변형 (0) | 2007.03.28 |

| MSN 메신저를 통해 photo album.zip 파일을 전송하는 ShadoBot (0) | 2007.03.26 |