| . (2023.09.03) 업데이트 : 오후 2시에 '대상 조회' hxxp://nnhaysha.lol 으로 문자를 받았습니다. 역시 국민건강 보험을 가장한 스미싱 공격입니다. . (2023.08.26) 업데이트 : 며칠 동안 스미싱 앱 관련 검색이 증가하더니 오늘은 급격이 증가했네요. 아무래도 스미싱 관련 피해가 기사화되어서 그런가 보네요. 악성 APK 앱까지 설치하셨다면 공격자에게 폰의 여러 정보(SMS, 연락처, 통화목록)가 넘어가고 해당 폰은 원격 조종을 받을 수 있기 때문에 모바일 백신이나 앱 삭제로 빨리 악성 앱을 제거해주셔야 합니다. 찝찝하면 폰 초기화도 권해드립니다. |

* 스미싱 관련 기사

1) 2023년 8월 26일

. "택배 주소 정정" 문자 눌렀다가 3억 8천만 원 빠져나가 (2023.08.26/뉴스데스크/MBC)

https://www.youtube.com/watch?v=8zP2qbtfN_M

. ‘택배 주소 정정’ 링크에 속아…3억 8천만 원 증발 | 뉴스A

https://www.youtube.com/watch?v=O6WHPUmm0Ko

* 공격 유형

1) 2023년 4월

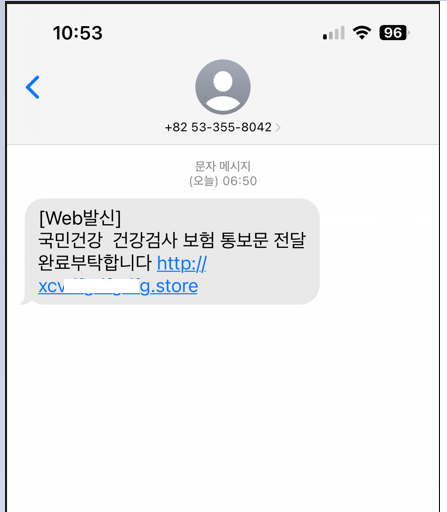

2023년 4월 23일 일요일 새벽에 '국민건강 건강검사 보험 통보문' 문자가 도착했습니다.

내용이 좀 어색하긴 하네요.

'국민건강 건강검사 보험'이라니 ???

. 보낸 곳 : 053-355-8042

. 접속 주소 : http://xcvd***fg**g.store (피해를 입을 수 있어 주소 일부는 *로 처리)

딱 봐도 피싱입니다.

이미 더콜에서는 스미싱 공격이라고 등록되어 있습니다.

https://www.thecall.co.kr/bbs/board.php?bo_table=phone&wr_id=2070997

더콜 - 우리가 만드는 전화번호부

더콜은 2009년부터 광고, 보이스피싱 등의 스팸 전화번호 검색을 제공하고 있습니다.

www.thecall.co.kr

결과적으로 악성 apk 파일을 다운로드 받으라고 합니다.

전 아이폰 사용자입니다만....

(아이폰 사용자들을 대상으로 한 악성앱도 존재하긴합니다.)

2) 2023년 9월

(2023.09.02 업데이트) 오늘은 대상 조회 hxxp://nnhaysha.lol (http를 hxxp로 변경했습니다.) 문자가 왔습니다.

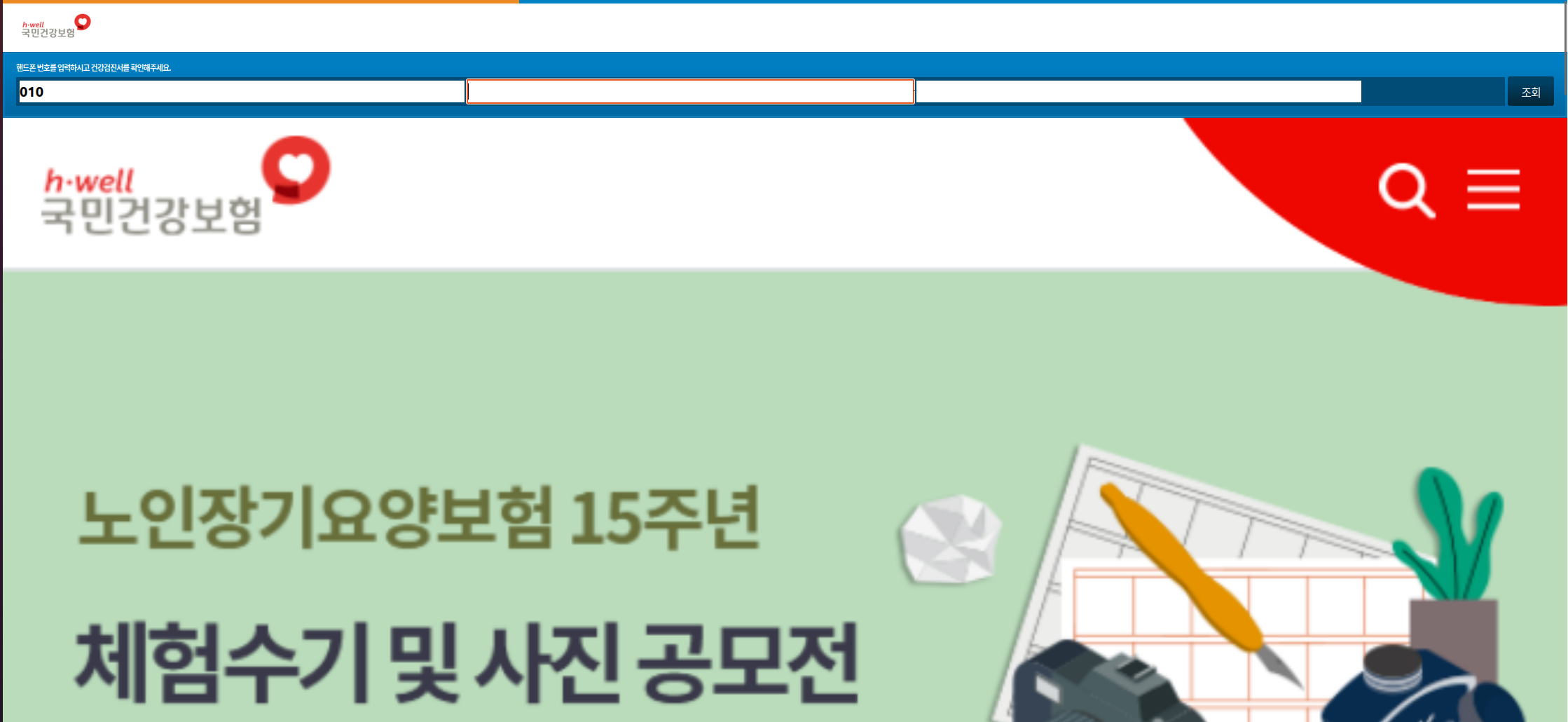

사이트에 방문하면 개인 정보 입력을 요청합니다. (컴퓨터로 접속해 화면이 약간 깨졌습니다.)

. 사이트에 대한 분석 블로그가 있습니다. 관심있으신 분은 참고하시기 바랍니다.

https://wezard4u.tistory.com/6575

* 피싱/스미싱 사이트 특징

스미싱 (오른쪽)은 정상 (왼쪽)과 유사하지만 휴대폰 번호 입력이 가장 위에 있습니다.

그리고, 정상 국민건강보험 사이트를 컴퓨터에서 접속하면 PC화면으로 나옵니다.

https://www.nhis.or.kr/nhis/index.do

국민건강보험

이벤트 1 / 8

www.nhis.or.kr

하지만, 이 스미싱 사이트는 휴대폰 사용자 대상으로만 만들어져서 컴퓨터로 접속하면 모바일 화면이 나와서 컴퓨터에서는 아주 거대하게 보입니다.

정교하게 만든 피싱, 스미싱 사이트는 해당 사항이 없지만 이런 사이트들은 또 다른 특징이 있습니다.

원하는 목적 외에는 기능이 동작하지 않습니다.

전화번호 입력 안하고 '공지사항'을 클릭하면 '핸드폰 번호를 입력하시고 건강검진서를 확인해주세요.'라고 뜹니다.

즉, 모습만 비슷하고 다른 기능은 전혀 동작하지 않습니다.

* 스미싱 사이트 진행과정

전화번호를 입력하고 이름과 생년월일을 입력하라고 합니다.

이름과 전화번호를 임의로 입력합니다.

어차피 목표는 악성 APK 파일 설치라서 맞는지 확인하지 않습니다.

입력 후에 휴대폰 번호 APK 파일을 다운로드 받으라고 합니다.

컴퓨터에서 APK 파일을 다운로드 받아 확인해보니 (md5: 841ae79114220a69c08fb0aa2881bd76 , sha256 : 289eb00c326c39b57fd9c72ca2ddc8d2723c763c44ccf2b03e9c41eb577a28d8) 안랩에는 2024년 4월 14일(금) 20시 25분 50초에 수집되었고 2023.04.15.00 엔진부터 Trojan/Android.SMSstealer.1186144로 진단 중이었습니다. V3 Mobile 제품 사용자라면 이미 진단되는 악성코드입니다

공격자는 정교하지도 않고 발견된지 일주일 지나 백신 프로그램에서 진단되는 APK 파일로 공격했네요.

* 스미싱이란 ?

보호나라에 스미싱에 대한 자세한 설명이 있습니다.

. 스미싱

KISA 인터넷 보호나라&KrCERT

KISA 인터넷 보호나라&KrCERT

www.krcert.or.kr

* 예방 및 대응 방안

. 개인신분증 이미지 삭제 (사진첩 및 카톡) : 폰에 저장되어 있는 개인 신분증은 사용 즉시 삭제해야 합니다. 악성 앱이 설치되면 공격자도 사진과 카톡 내용을 볼 수 있고, 저장되어 있는 개인신분증은 범죄에 악용될 수 있습니다. (저도 찾아보니 아내가 카톡으로 보험 가입 때문에 보낸 신분증 이미지가 있더군요. 본인 카톡에서도 삭제하고 아내에게도 삭제를 요청했습니다.)

. 모바일 보안(백신) 프로그램 설치 : 신종 악성 앱은 진단하지 못할 수 있습니다. 공격자도 모바일 백신에 진단 안되는 앱으로 공격할테니까요. 짧게는 몇 시간 길게는 며칠 후에 진단될 수 있습니다.

. 은행 보안카드 촬영 금지 및 OTP는 별도 사용 : 금융 정보 피해를 보며 돈을 어떻게 이체했을까 싶더군요. 공격자는 몇가지 난관을 돌파해야합니다. 우선 은행 보안카드인데요. 공격자가 폰 화면을 계속 볼 수 있으니 보안카드 번호 입력할 때 알 수도 있습니다. 하지만, 현실적으로 인터넷 뱅킹을 자주하지 않는 사람의 경우 모든 보안카드 번호를 바로 알기는 어렵습니다. 결국 많은 사람들이 은행 보안카드를 촬영한다고 하던데 그 사진을 빼갔을 수도 있습니다. 그리고, OTP도 폰 설치형의 경우 공격자가 OTP 번호를 바로 알 수 있어 별도 기기를 사용하거나 다른 기기를 이용하는게 좋습니다.

회사 사람들과 공격에 대한 얘기를 했는데 문제는 OTP 였습니다. 폰 설치 OTP 일거라고 생각했는데 폰에 저장된 사용자 신분증을 이용해 OTP를 발급 받아 이체 했다고 합니다.

. 택배 문자에 약 4억 털린 원인은 너무 쉬운 OTP 발급? [굿모닝 MBN]

https://www.youtube.com/watch?v=bsg3GQm4HwI

. 아이폰 사용 : 특정 회사 제품명이라 언론이나 전문가들이 잘 얘기되지 않는데 아이폰을 사용하면 됩니다. 공격자는 기술적 문제로 아이폰이 아니라 대부분 안드로이드 폰을 대상으로 공격합니다. 아이폰 사용하면 대부분의 스미싱 공격은 딴 세상 얘기입니다.

2018년 쯤 참석한 컨퍼런스에서 모바일 악성코드 분석가의 발표에서 발표 끝날 때 대응 방안에 "아이폰을 사용하세요."라고 해서 거기있던 분석가들이 다 웃었던 기억납니다. 앞으로 안드로이드 폰도 보안이 더 강화되어서 저도 안드로이드 폰 한번 사용해봤으면 합니다.

* 맺음말

이상 오랜만에(?) 도착한 스미싱에 대해 알아봤습니다.

과거에 비해 요즘 스미싱은 정교해지고 있는데 이번 공격은 그렇게 정교하지는 않습니다.

게다가 아이폰 사용자에게 문자보내고 사전 조사도 좀 부족하고 모바일 백신에서 일주일 전부터 진단되는 악성 앱을 설치시도하고 이상하네요.

공격자도 휴대폰 번호가 기종을 알고 있는지 아이폰 사용자인 저에게 스미싱 공격 문자는 가끔 옵니다.

하지만, 아이폰의 경우도 편법으로(?) 악성앱을 설치하는 방법이 있으니 안심하시면 안됩니다.

스미싱이 더 정교해 질 수 있으니 앞으로도 주의가 필요합니다.

'보안위협 (악성코드) > 악성코드 소식' 카테고리의 다른 글

| 최초 리눅스 UEFI 부트킷 (Bootkit) Bootkitty 소동 (?) (0) | 2025.02.25 |

|---|---|

| 일본 경찰 MirrorFace 그룹 경고 ... 일본 뿐 아니라 다른 나라에서도 활동 중 (0) | 2025.01.13 |

| 서울중앙지검에서 온 피싱 메일 (추정) (7) | 2015.06.20 |

| 메르스 정보 가장 악성코드의 북한 연계 소동 (0) | 2015.06.13 |

| 6월 25일 사이버공격 속 일베 다운 (3) | 2013.06.26 |