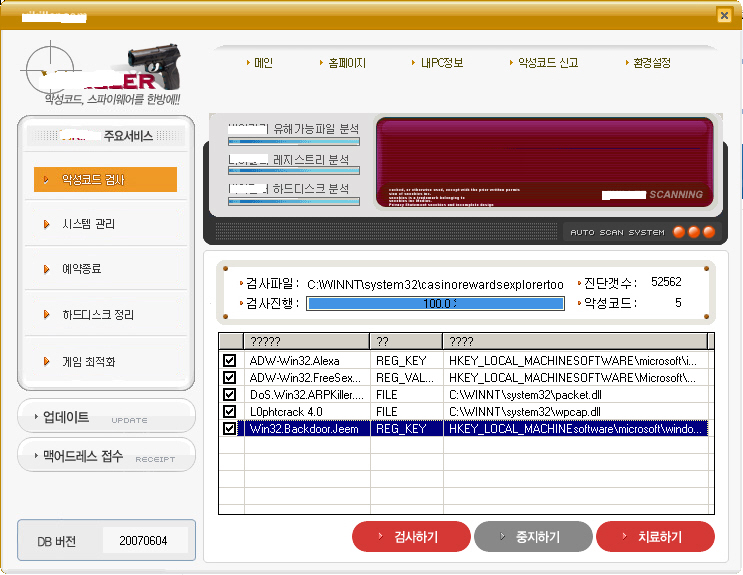

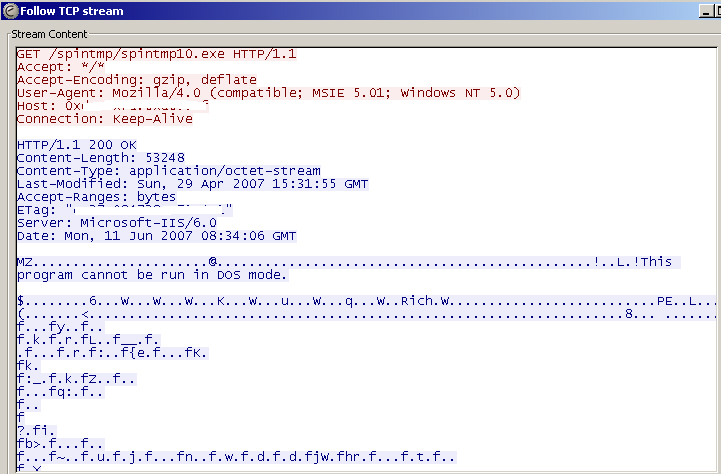

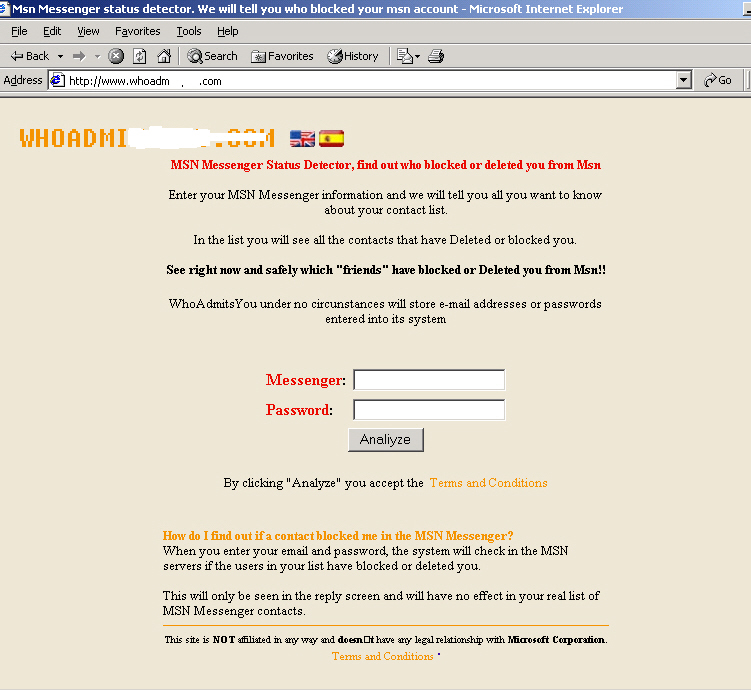

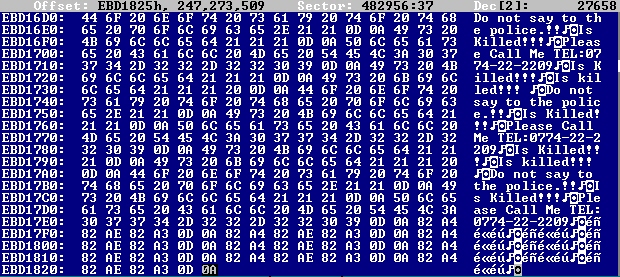

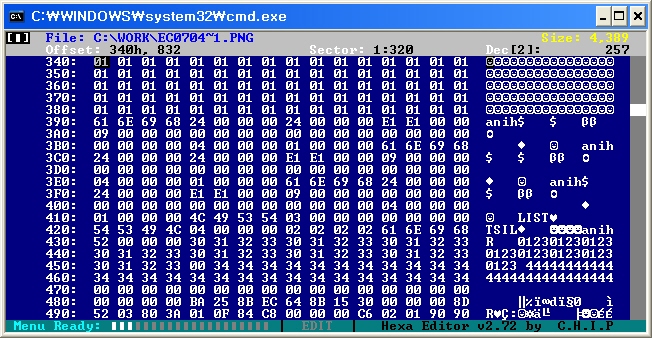

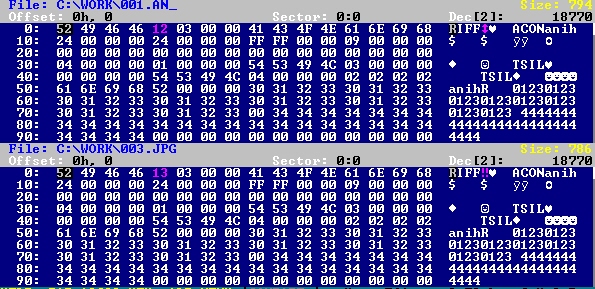

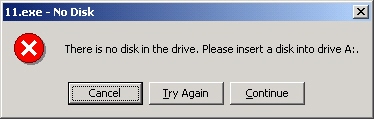

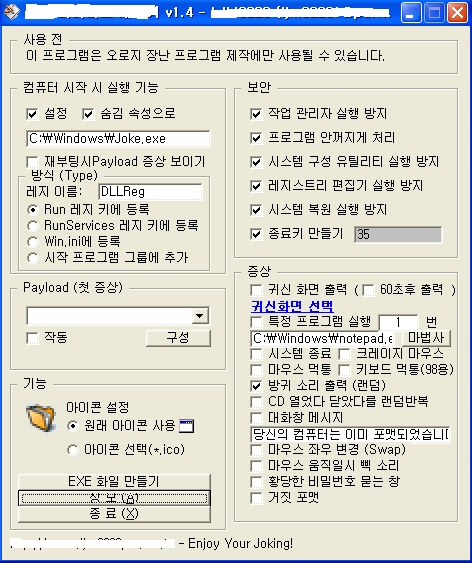

2007년 6월 20일 바이러스체이서에서 Win32.HLLM.Limar.based 로 진단되는 웜이 메신저로 국내에 퍼지고 있다는 기사가 났다. V3 에는 작년에 추가된 Win32/Stration.worm.Gen 으로 기진단된다. [관련기사] - 뉴테크웨이브, MSN 메신저를 이용한 웜 주의보 http://www.pbj.co.kr/news/read.php?idxno=33550 - 뉴테크웨이브, 메신저 웜 주의 당부 http://www.etnews.co.kr/news/detail.html?id=200706200098 - 뉴테크웨이브, MSN 메신저 이용한 웜 '리마르' 주의 http://www.inews24.com/php/news_view.php?g_serial=267685&g_menu=020200 [파일..