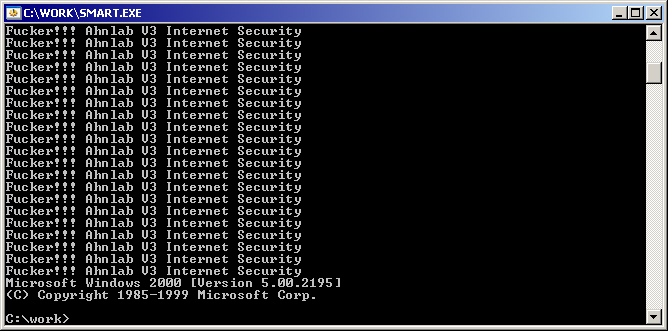

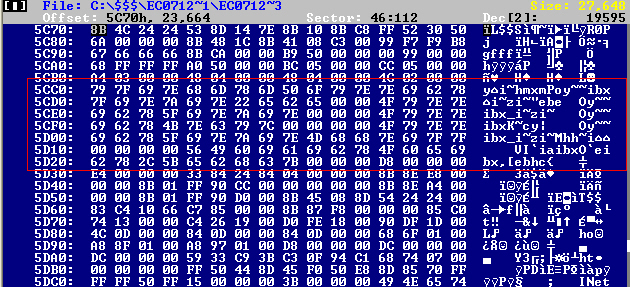

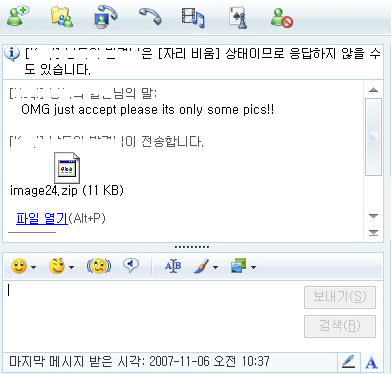

[기사] - HP, 악성코드 담긴 USB 출하 http://www.zdnet.co.kr/news/network/security/0,39031117,39167651,00.htm 발견된 악성코드는 시만텍 진단명이다. [V3 진단명] 안랩에서 보유 중인 해당 진단명의 샘플을 찾아 검새해보니 모두 기진단되었다. (2007년 1,2월 발견된 과거 악성코드들) 단, 정확하게 발견된 악성코드가 어떤 샘플인지는 추가 확인이 필요할 것으로 보인다. Fakerecy\9fb40000.aa2 - Win-Trojan/Recycled.20480 Fakerecy\9fb40001.97b - Win-Trojan/Recycled.20480 Fakerecy\9fb40002.bfe - Win-Trojan/Recycled.20480 Fake..