728x90

반응형

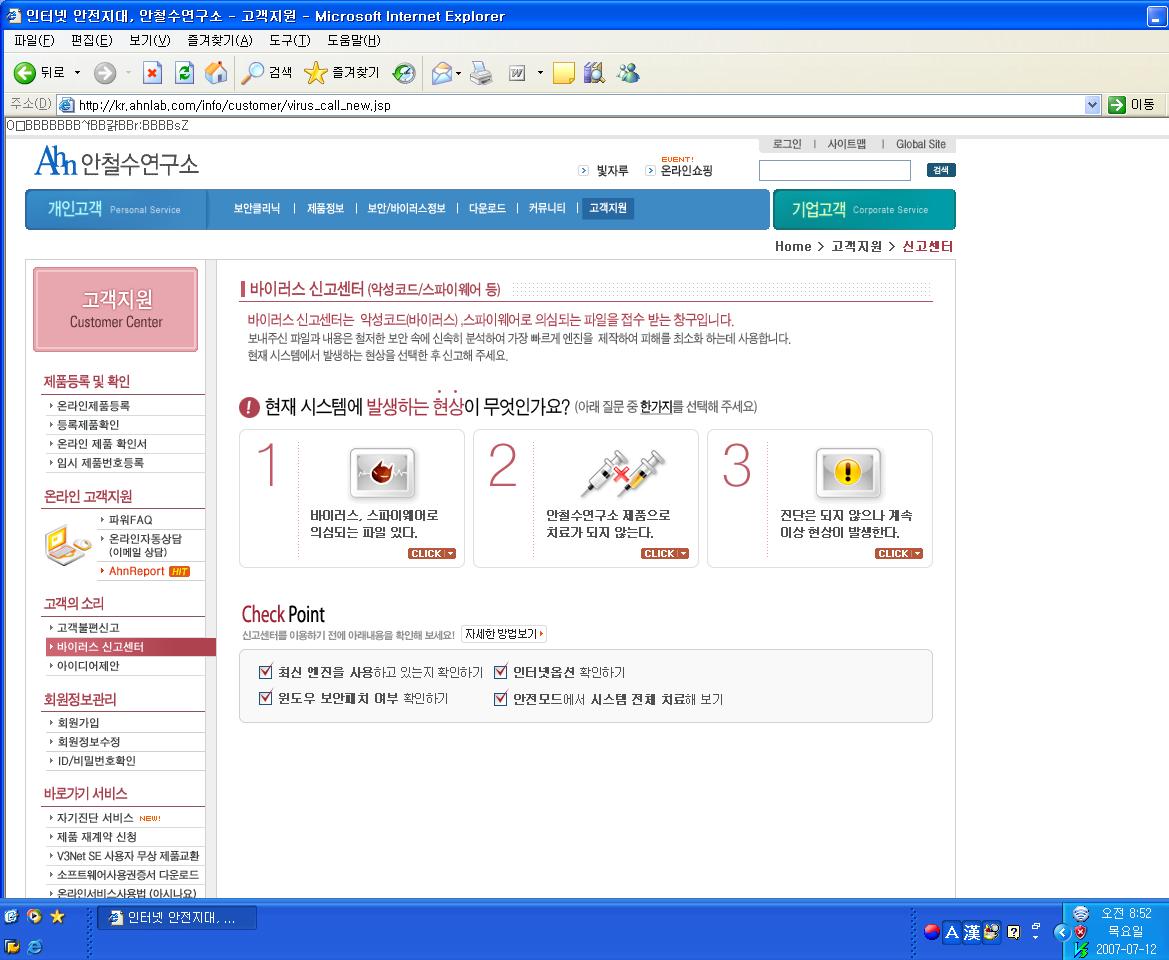

후배에게 웹브라우저로 사이트를 접속하면 아래와 같이 이상한 문자열이 먼저 뜬다고 한다.

BBBBBBB^BB걁BBrBBBBsZ

웹브라우저에 이상한 문자열 먼저 뜸

회사 사람들에게 얘기를 들어보니 ARP (address resolution protocol) 스푸핑에 의한 공격이라고 한다.

ARP는 (Address Resolution Protocol)는 주소결정 프로토콜으로 IP 주소를 물리적 네트워크 주소로 대응시키기 위해 사용되는 프로토콜이다.

간단한 조치 방법은 스위치를 껐다 켜는 것이다. 하지만, 내부망에 ARP 스푸핑을 발생하는 악성코드가 존재 할 가능성이 높은 만큼 해당 시스템을 찾아 악성코드를 제거해야한다.

인터넷을 찾아보면 다음과 같은 정보가 있다.

* 스위치 재밍(Switch Jamming) 테스트

http://blog.naver.com/coca79plus?Redirect=Log&logNo=130015786470

[기법]

악성코드가 Gateway 혹은 웹서버에 ARP를 계속 보내어 이들의 ARP 테이블을 변조하여 악성코드가 설치된 시스템에 접속하도록 변경한다. 또한 그룹웨어에 접속하려는 PC들에게 악성코드(주로 온라인 게임 계정 탈취 트로이목마)를 다운로드 받는 주소가 삽입된 페이지를 전송하여 계속적으로 피해 PC 를 늘리는 것으로 보인다.

감염된 내부 PC -> ARP Spoofing 웹서버 공격 -> 일반 사용자 웹서버 사이트 접속 -> 취약점을 이용한 페이지로 접속하는 iframe 삽입된 주소로 접속 -> 내부 PC 이용자 악성코드 감염

[조치방법]

(1) Gateway에서 정적 ARP Table로 변경

(2) 스위칭 장비에서 각 포트별 정적인 MAC 설정 및 웹 서버에서도 정적인 ARP Cache로 운용

[참고자료]

KrCERT 에 유익한 자료가 있다.

- KrCERT-IN-2007-003

ARP Spoofing 기법을 이용한 웹 페이지 악성코드 삽입 사례

- TR20070704_ARP_Spoofing.pdf

ARP Spoofing 공격 분석 및 대책

http://www.krcert.or.kr -> 보안정보 -> 기술문서 혹은 사고노트에서 PDF 다운로드 가능

[ARP 패킷 발생 악성코드]

ARP 패킹을 발생시키는 악성코드들로 V3 진단명 기준이다.

Win-Trojan/ArpCheat.11081

그리고, 이들 악성코드는 WinPcap 라이브러리인 WanPacket.dll 파일을 시스템에 포함하고 있다. 만약 자신이 이더리얼(Ethereal)과 같은 프로그램을 사용하지 않는데 WinPcap 라이브러리가 설치되어 있고 이와같은 증상이 있다면 악성코드를 더더욱 의심해 볼 수 있다.

728x90

반응형

'악성코드 > 악성코드 소식' 카테고리의 다른 글

| USB 메모리는 사랑을 싣고 ? (2) | 2007.10.25 |

|---|---|

| 멕시코 Banamex 은행 계정 탈취 시도 (0) | 2007.10.05 |

| 6월 이탈리아에서 대규모 Mpack 을 이용한 공격 발생 (0) | 2007.08.24 |

| 새로운 메신저로 전파되는 웜. Fuas (0) | 2007.08.22 |

| 애드웨어로 인한 피해자인가 ? Julie Amero 사건 (0) | 2007.08.21 |